Identifizieren (kritischer) Benutzerberechtigungen in SAP mit dab: AuthorizationAssurance

Jeder, der mit SAP arbeitet, ist bereits mit Berechtigungen im System in Kontakt gekommen und hat vielleicht sogar schon die Komplexität des Themas zu spüren bekommen. Den meisten dürfte es auch schon einmal passiert sein, dass sie eine Transaktion ausführen wollten und dies aufgrund fehlender Berechtigungen nicht durften.

SAP ermöglicht durch das Zuteilen bestimmter Berechtigungen den Aufbau eines Rollenkonzeptes, welches es ermöglicht, dass die Aufgabenteilung im Unternehmen sich auch im SAP-System widerspiegelt. Die Berechtigungen werden über sogenannte Berechtigungsobjekte gesteuert. Diese Objekte legen fest, was ein Benutzer darf oder auch eben nicht. Der Hauptzweck der Vergabe von Berechtigungen an Benutzer besteht darin, ein Rollenkonzept zu definieren, das das System vor unberechtigtem Zugriff oder vor der Ausführung nicht autorisierter Transaktionen schützt.

Zudem soll durch ein ausgefeiltes Berechtigungskonzept verhindert werden, dass kritische Kombinationen an Berechtigungen, das Umgehen des 4-Augen-Prinzips oder das Umgehen sonstiger Richtlinien innerhalb des Systems möglich sind. Eine solch kritische Kombination könnten folgende Berechtigungen sein, die ein Nutzer in sich vereint:

Erstellen einer Rechnung, Freigeben einer Rechnung, Genehmigen einer Rechnung

Doch nicht immer geht es um rein kritische Berechtigungen. Auch kann ein berechtigtes Interesse vorhanden sein zu erfahren, ob alle Kollegen, welche Bestellungen anlegen sollen, eine entsprechende Berechtigung zugewiesen bekommen haben. Sollte dies nicht der Fall sein, wird die Arbeit einer Abteilung extrem erschwert.

Aufgrund der enormen Bedeutung von SAP Berechtigungen innerhalb einer Firma hat die dab: Daten - Analysen & Beratung GmbH ein Analysewerkzeug entwickelt, welches Sie bei der Auswertung Ihrer Benutzerberechtigungen unterstützt. Mit Standardwerkzeugen ist die Überprüfung des Berechtigungskonzeptes nicht ohne weiteres durchführbar. Den Überblick über die eigene SAP Nutzerverwaltung zu behalten ist somit nicht einfach, obwohl sich bei dem schnell verändernden Umfeld leicht Probleme ergeben können.

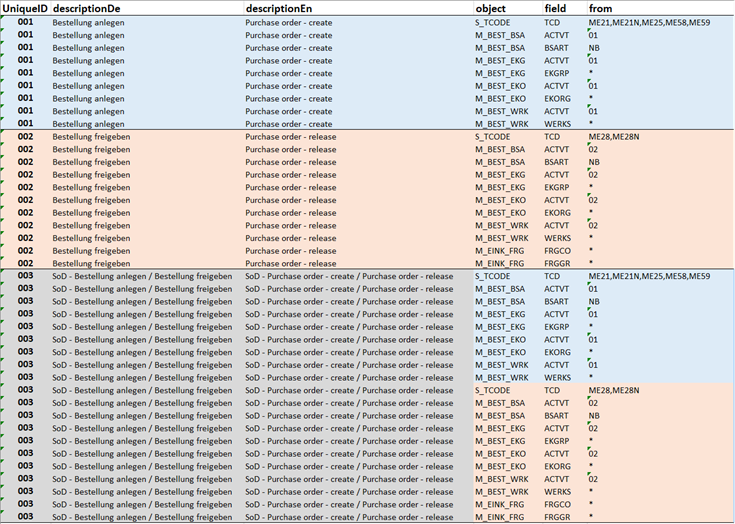

Das Skript „dab: AuthorizationAssurance“ extrahiert die relevanten SAP-Daten und zeigt, welche Benutzer im SAP-System auf bestimmte Transaktionen und Daten zugreifen können. Dabei ist es möglich relevante Informationen herauszulesen und herauszufinden, wo kritische Kombinationen, ungerechtgertigte Berechtigungen oder Administratorenrollen zugewiesen wurden.

Die Lösung

dab:AuthorizationAssurance wird gesteuert durch die Definition der zu ermittelnden Benutzerrollen oder auch Benutzerrollen-Kombinationen. Diese werden über eine zu importierende Excel-Tabelle bereitgestellt. Anschließend prüft die Datenanalyse, ob die definierten Rollen im SAP System vorhanden sind und liefert sämtliche benötigten Informationen dazu als Ergebnis.

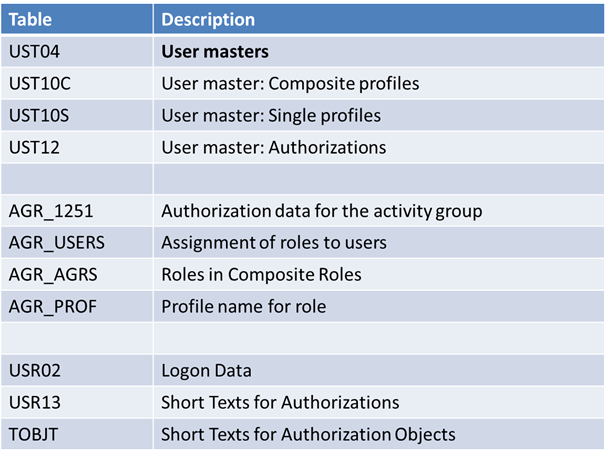

Die folgende Tabelle zeigt ein Beispiel für einen problematische Kombination an Berechtigungen, die Möglichkeit, das ein Benutzer sowohl eine Bestellung anlegen, als auch freigeben kann. Zunächst sind, wie zu sehen, alle entsprechenden Objekte, Felder und Werte, die zum Anlegen einer Bestellung benötigt werden, aufgelistet (blaue Einträge). Die Berechtigung "Bestellung - Anlegen" hat eine eindeutige ID = 001. Als nächstes werden in der Tabelle alle Objekte, Felder und Werte aufgelistet, die für die Freigabe einer Bestellung erforderlich sind, und sie fallen unter Eindeutige ID=002 (rot). Um schließlich eine Bestellung in SAP anlegen und freigeben zu können, sind alle Objekte, Felder und Werte unter Eindeutige ID=003 (grau) erforderlich.

Die erforderlichen Berechtigungsobjekte mit ihren Feldern und Werten sind in dieser separaten Datei definiert. Diese können auch von internen Experten ganz einfach modifiziert werden, um alle systemspezifischen Anpassungen abzufangen.

Abbildung 1. Authorization_Check.xlsx mit einem Beispiel für Berechtigungskonflikte

Das Ergebnis der Analyse identifiziert alle Benutzer mit der Berechtigung für die angeforderten Aktionen. Es enthält auch eine detaillierte Liste der Berechtigungen pro Benutzer sowie weitere Informationen wie: Abteilung, Typ, Sperren usw.

Die Lösung kann im Hintergrund vollständig automatisiert werden. Für den Betrieb ist eine gültige Lizenz für ALC Robotics einschließlich des SAP Connectors zur Datenextraktion und Datenanalyse erforderlich. Diese Analysefunktion hat einen Funktionsumfang:

- Vergleich des Satzes von Berechtigungen im SAP-System mit etwa 600 vordefinierten Prozessen/kritischen Kombinationen.

- Flexibilität bei der Definition eigener Prozesse/Kombinationen

- Prüfen Sie auf kritische Profile z.B.: SAP_ALL oder SAP_NEW und ermitteln Sie die Anzahl der Benutzer pro Berechtigungskonflikt

- Verlassen der Option für alle vorhandenen systemspezifischen Transaktionen ("Z"-T-Codes)

- Anreicherung der Ergebnisse mit Benutzerstamm- und Anmeldedaten

- Identifizierung der Benutzer mit der höchsten Anzahl von Berechtigungskonflikten

- Die höchste Anzahl und durchschnittliche Anzahl der pro Benutzer zugewiesenen Rollen

- Die höchste und durchschnittliche Anzahl der pro Benutzer zugewiesenen Profile.

Alle Informationen können mit Hilfe bestimmter Visualisierungen, Tabellen und Metriken organisierter dargestellt werden. Das folgende Storyboard zeigt einige der Grafiken, die zur Präsentation der dab:AuthorizationAssurance-Ergebnisse verwendet werden können:

fazit

dab:AuthorizationAssurance ist in der Lage, alle Benutzer mit bestimmten Rechten und Berechtigungen im SAP-System zu identifizieren. Die Analyse hilft zu kontrollieren, welche Benutzer auf welche Daten zugreifen, welche Transaktionen durchführen und das System administrieren dürfen. Die Logik der Lösung kombiniert die Daten, auf die aus den relevanten Tabellen im SAP-System zugegriffen wird, und die Liste der Konflikte bezüglich der kritischsten Berechtigungen, die in einer Excel-Datei gepflegt werden. dab: GmbH bietet eine automatisierte Lösung an, die auf die Daten zugreift, sie aufbereitet, analysiert und die Ergebnisse schön in einem Storyboard präsentiert.